Objetivos KDE 2024: simplicar el desarrollo de aplicaciones, mejorar la interacción con dispositivos y búsqueda nuevos colaboradores

La Akademy de este año de Würtzburg ha generado, como ocurre cada ciertas ediciones del evento, una de las noticias más importantes para la Comunidad. Se han hecho público los objetivos KDE 2024, los cuales se han establecido como:simplicar el desarrollo de aplicaciones a los desarrolaldores, mejorar la forma de interacción de KDE con los diferentes dispositivos y la búsqueda nuevos colaboradores. Como ya pasó en el 2019 y 2022, estos objetivos no significan que los desarrolladores se centren solo en ellos, pero si que estarán dentro de todas las mentes pensantes del proyecto con lo que se espera dar un gran salto respecto a ellos.

Los objetivo de KDE: una líneas necesarias

Es muy complicado guiar un proyecto de Software Libre ya que gran parte de su desarrollo es voluntario y las personas que lo suelen hacer no están obligadas a hacer lo que no quieren hacer (esto ha sonado un poco extraño pero creo que me entendéis).

Por otra parte, que cada desarrollador vaya por su lado sin tener en cuenta el trabajo o las líneas maestras del resto, consigue que tengamos un buen lío (algo que suele ser habitual en el Software Libre).

Es por ello que plantear unos objetivos únicos que guíen el Proyecto KDE durante un par de años es muy complicado. No obstante, el órgano de gobierno de KDE, que se llama KDE e.V., se está esforzando mucho para encajar ambas ideas.

Para ello, cada algunos años se pide a los miembros de la Comunidad que propongan al resto cuáles son los objetivos que creen más importantes para el desarrollo del Proyecto.

Posteriormente, se realiza una votación y se seleccionan los 3 objetivos principales que los desarrolladores deberían tener en mente cuando estén desarrollando el Proyecto KDE.

Veamos que se ha decidido este año.

Objetivos KDE 2024: simplicar el desarrollo de aplicaciones, mejorar la interacción con dispositivos y búsqueda nuevos colaboradores

De nuevo tres objetivos han sido seleccionados para ser añadidos a los anteriores y que reciban una merecida atención por parte de los desarrolladores del Proyecto KDE.

- Experiencia simplificada en el desarrollo de aplicaciones: este objetivo se centra en mejorar el proceso de desarrollo de aplicaciones. Al facilitar a los desarrolladores la creación de aplicaciones, KDE espera atraer a más colaboradores y ofrecer un mejor software tanto para aplicaciones propias como de terceros. Una tarea notable dentro de este objetivo es mejorar la experiencia de crear aplicaciones KDE con lenguajes más allá de C++, como Rust o Python.

- Nos importa tu opinión: KDE tiene una base de usuarios diversa con necesidades de entrada únicas: artistas que usan monitores complejos y tabletas de dibujo; jugadores con mandos, ratones extravagantes y dispositivos de mano; usuarios que requieren características de accesibilidad o que usan un lenguaje óptimo con métodos de entrada complejos; estudiantes con portátiles, 2 en 1 y tabletas… ¡y mucho más! Aunque KDE ha hecho progresos significativos en el apoyo a estas diversas fuentes de entrada a lo largo de los años, todavía hay lagunas que deben abordarse. Este objetivo pretende cerrar esas brechas y ofrecer una experiencia de entrada realmente fluida para todos.

- ¡KDE te necesita! 🫵: El crecimiento de KDE depende de nuevos colaboradores, pero la falta de participación de nuevos miembros en proyectos clave como Plasma, Kdenlive, Krita, GCompris y otros es preocupante. Este objetivo se centra en formalizar y mejorar los procesos de reclutamiento, no sólo para individuos sino también para instituciones. Garantizar que la incorporación de nuevos talentos se convierte en una prioridad continua y para toda la comunidad, vital para la sostenibilidad de KDE a largo plazo.

Como vemos, la Comunidad KDE, sin dejar de ser una Comunidad, intenta dar respuesta a las inquietudes de la mayoría de sus miembros, e intenta aunar esfuerzos para seguir creciendo.

Y vosotros, ¿qué os parecen los objetivos KDE 2024? Comentad lo que queráis en los comentarios pero, sobretodo, pensad en involucraros si pensáis que los desarrolladores están equivocados. El Software Libre lo hacen personas y su futuro lo deciden personas como tu o yo, no lo olvidéis nunca.

Más información: KDE Blogs

La entrada Objetivos KDE 2024: simplicar el desarrollo de aplicaciones, mejorar la interacción con dispositivos y búsqueda nuevos colaboradores se publicó primero en KDE Blog.

Kurz práce v příkazové řádce Linuxu nejen pro MetaCentrum 2025

Nebojte se příkazové řádky Linuxu! Je to mocný a přívětivý nástroj umožňující efektivně zpracovat i velká data a zautomatizovat činnosti. Prakticky shodně funguje příkazová řádka i v Apple macOS, BSD a dalších UNIXových systémech, nejen v Linuxu. Kurz je vhodný pro úplné začátečníky i mírně pokročilé. Jediným vstupním požadavkem je zájem (nebo potřeba) pracovat v příkazové řádce, typicky na linuxovém výpočetním serveru.

Autonomous Cameraman

It’s been a while since I’ve annoyed you by mentioning drones, but here we are with DJI’s latest creation—the Neo. DJI is a giant, soulless corporation, but they’ve made some clever design decisions with this drone. It’s a flying camera that works without a phone or remote, and for about half the price of a GoPro, you get a self-sufficient, button-operated flying cameraman. Take it out, push a button, and off it goes, capturing footage like it knows what it's doing. It might also just simply be a response to the actually innovative HoverAir X1, just made extremely affordable.

The camera quality won’t blow you away, but it’s solid enough if you can overlook its overly-sharpened aesthetic. The Neo can even play the part of a lightweight cinewhoop or a poor man’s DJI Mini, though that’s only if you own DJI’s latest goggles and remotes—so there’s a bit of a catch. I bought it mainly for the fun shots you’re watching here, and while I’m not interested in keeping up with DJI’s endless upgrades, I must admit the little drone has charm and utility.

Neo’s Follow mode is a standout, tracking you accurately with just its camera feed and no fancy sensors. It tries to follow your path to avoid hitting anything. But beware the Direction Tracking mode in crowded areas—it has a habit of misjudging where you’re facing and wobbling about. The biggest hiccup I encountered? No gesture to make it return home, which left me standing under it after performing a Rocket shot, until the battery ran out. Luckily the pain lasted only about 10 minutes. Overall, it’s a great toy for hikes, casual outings, and occasional public embarrassment.

Soundtrack for the poorly edited video above comes from my 2024 weekly beats endeavors. Looks like I have enough material for a 2025 album. Stay tuned!

Autonomous Cameraman

It’s been a while since I’ve annoyed you by mentioning drones, but here we are with DJI’s latest creation—the Neo. DJI is a giant, soulless corporation, but they’ve made some clever design decisions with this drone. It’s a flying camera that works without a phone or remote, and for about half the price of a GoPro, you get a self-sufficient, button-operated flying cameraman. Take it out, push a button, and off it goes, capturing footage like it knows what it’s doing. It might also just simply be a response to the actually innovative HoverAir X1, just made extremely affordable.

The camera quality won’t blow you away, but it’s solid enough if you can overlook its overly-sharpened aesthetic. The Neo can even play the part of a lightweight cinewhoop or a poor man’s DJI Mini, though that’s only if you own DJI’s latest goggles and remotes—so there’s a bit of a catch. I bought it mainly for the fun shots you’re watching here, and while I’m not interested in keeping up with DJI’s endless upgrades, I must admit the little drone has charm and utility.

Neo’s Follow mode is a standout, tracking you accurately with just its camera feed and no fancy sensors. It tries to follow your path to avoid hitting anything. But beware the Direction Tracking mode in crowded areas—it has a habit of misjudging where you’re facing and wobbling about. The biggest hiccup I encountered? No gesture to make it return home, which left me standing under it after performing a Rocket shot, until the battery ran out. Luckily the pain lasted only about 10 minutes. Overall, it’s a great toy for hikes, casual outings, and occasional public embarrassment.

Soundtrack for the poorly edited video above comes from my 2024 weekly beats endeavors. Looks like I have enough material for a 2025 album. Stay tuned!

Cómo crear una actividad identifica con eXeLearning – Vídeo

Hace ya casi tres años que presenté eXeLearning, un editor de recursos educativos e interactivos de código abierto que te permite llevar tu actividades a otro nivel a la vez que compartirlos sin ningún tipo de restricción en multitud de formatos. Lo cierto es que me interesa mucho esta aplicación y he empezado a aprender mucho sobre ella, y es mi deber pagarlo mediante promoción. Hoy os traigo cómo crear una actividad identifica con eXeLearning, un vídeo de Cedec_Intef .

Cómo crear una actividad identifica con eXeLearning – Vídeo

Seguimos con eXeLearning, y en esta ocasión con un vídeo de Cedec_Intef, que no es más que el Centro Nacional de Desarrollo Curricular en Sistemas no Propietarios (Cedec), un organismo público español que promueve la transformación digital y metodológica de las aulas que pone a disposición de los docentes recursos educativos abiertos (REA) del Proyecto EDIA, elaborados por docentes en activo con la herramienta de software libre eXeLearning.

Pues bien, en el vídeo que os presento hoy se explica en varios pasos cómo crear una actividad de operaciones matemáticas con eXeLearning que permite crear actividades en las que, con ayuda de un número variable de pistas, el jugador deberá descubrir un personaje, un objeto o la solución de un problema.

¿Qué es EXeLearning?

Para los que no lo conozcan, eXeLearning es un editor de recursos educativos e interactivos de código abierto se caracteriza por:

- Permite crear contenidos educativos de una manera sencilla

- Descarga fácil y gratuita desde su web.

- Está disponible para todos los sistemas operativos.

- Nos pemite catalogar los contenidos y publicarlos en diferentes formatos:

- Sitio web navegable y adaptable a diferentes dispositivos (responsive design).

- Estándar educativo, para trabajar con Moodle y otros LMS.

- Página HTML única para imprimir cómodamente tu trabajo.

- ePub3 (libro electrónico), etc.

- Ofrece diferentes diseños a elegir desde el menú, además de la posibilidad de crear diseños propios.

Con eXelearnig se puede crear todo tipo de actividades entre las que destaco rellenar huecos, pregunta de elección múltiple, pregunta de selección múltiple, pregunta verdadero-falso, cuestionario SCORM o actividad desplegable.

Además, y este es uno de los principales usos que hago de esta aplicación, nos permte crear rúbricas de forma sencilla, así como incluir recursos realizados con otras aplicaciones. Por ejemplo, Jclic, Descartes, Scratch, Geogebra, Physlets…

La entrada Cómo crear una actividad identifica con eXeLearning – Vídeo se publicó primero en KDE Blog.

Dolphin-Plugins | Must have for KDE Plasma

KDE Slimbook VI, mejorando el ultrabook de la Comunidad KDE

Hoy empieza Akademy 2024 de Würtzburg, Alemania. Es por tanto un día que queda marcado para siempre en la historia de la Comunidad KDE que admás deberá marcarse también por otro evento: el lanzamiento de KDE Slimbook VI. Y es que al Comunidad KDE y la compañía Slimbook siguen colaborando en aras de llevar a los sistemas libres al máximo número de gente posible, actualizando «su producto» por segunda vez en un año, un hito histórico, algo que demuestra el dinamismo del proyecto KDE y de la empresa afincada en Valencia.

KDE Slimbook VI, mejorando el ultrabook de la Comunidad KDE

Repito entredilla que realicé con los anteriores modelos: Aunque las aportaciones personales son muy importantes, al final son la colaboración entre Comunidades y empresas o instituciones públicas las que pueden hacer las cosas más grandes por el Software Libre. Prueba de ello esla evolcuión de Krita o la gama KDE Slimbook fruto del entendimiento de la Comunidad KDE con la empresa valenciana de Slimbook.

Haciendo un poco de historia, ambas entidades iniciaron en el 2017 una colaboración que tuvo su germen en Akademy-es 2016 de Madrid y que cristalizó con la línea KDE Slimbook, un ultrabook que acerca a una Comunidad de Software Libre un ensamblador de portátiles, consiguiendo no solo un producto refinado y optimizado sino que también una piedra fundamental sobre la que seguir mejorando los dispositivos libres. Y la demostración de esto es que una lanzamiento como este se ha repetido ya en seis ocasiones.

Sobre estas premisas los chicos de Slimbook y la Comunidad KDE han anunciado hoy 7 de septiembre, durante la celebración de Akademy 2024, la disponibilidad de KDE Slimbook 6, el cuarto portátil de la serie que ofrece procesadores AMD Ryzen, en esta ocasión, el 8845HS, que mejora la velocidad del ultrabook consumiendo menos energía. Además, esta CPU cuenta con una tarjeta gráfica integrada AMD Radeon 780M GPU, con 12 cores y RDNA 3, una tecnología especialmente diseñada para los videojuego, lo cual demuestra que estamos ante un ultrabook muy potente.

Será el segundo ultrabook de la serie que va a llevar Plasma 6 de serie, lo que sigue demuestrando la alta confianza que tiene la Comunidad y Slimbook en el rendimiento del nuevo entorno de trabajo (y juegos) que presenta este dispositivo.

Todo ello montado sobre el clásico chasis KDE Slimbook con logo de KDE , tecla Meta serigrafiada con el símbolo de Plasma, con el estilo de letras Noto Sans, y que cuenta con dos jugosas novedades.

En palabras de los responsables del lanzamiento:

El KDE Slimbook Plasma VI renueva el KDE Slimbook tanto por dentro como por fuera. La página CPU AMD Ryzen 7 8845HS viene con una potente NPU para IA local y hasta 96GB de RAM, en sustitución de los 64 GB de la versión anterior.

El Plasma VI también tiene una batería más potente de 80 Wh; sistema de sonido, con sus cuatro altavoces; y construcción, con su carcasa de aluminio «azul espacial», una construcción más robusta y un teclado más firme.

El software preinstalado es Plasma 6.1 de KDE, que tiene todo lo que necesitas para trabajar, comunicarte y disfrutar de tu tiempo libre.

Plasma 6.1 te da acceso a un catálogo cada vez mayor de potentes aplicaciones de potentes aplicaciones, desde suites de productividad y comunicación creatividad, reproductores multimedia, entornos de desarrollo y mucho más. y mucho más.

Además, y una razón más para adquirir estos portátiles, con la adquisición de uno de ellos ayudas a la Comunidad KDE aportando una pequeña donación económica, que no repercute en el precio. En otras palabras, al comprar un KDE Slimbook parte del precio va destinado al Proyecto KDE.

Las características de KDE Slimbook VI

Es importante, además de toda la ética que rodea al proyecto, tener claro las características principales en términos de hardware de KDE Slimbook VI, que resumiendo son las siguientes:

- AMD 8845HS, CPU 8 núcleos 16 hilos hasta 5,1GHz y 24MB de caché

- GPU AMD 780M, integrada pero potente, con 12 núcleos y RDNA 3

- Con NPU, preparada para IA local

- Hasta 96Gb de RAM DDR5 5600MHz

- Nueva gran batería de 83wh

- 4 altavoces (2 tweeters)

- Chasis completo de aluminio, nuevo color «Blue Space»

- Pantalla de 16 pulgadas, relación de aspecto 16:10 y resolución 2560x1600px y 120Hz.

- 2 x PCIe 4.0

- Software:

- Entorno de escritorio KDE Plasma 6.1

- Paquete ofimático LibreOffice

- Catálogo masivo de software gratuito instalable a través de la aplicación Discover integrada

- Precio de lanzamiento: 1099 €

- Paquete ofimático LibreOffice

- Catálogo masivo de software gratuito instalable a través de la aplicación Discover integrada

¿Por qué KDE Slimbook?

Son muchas las razones por las que vale la pena apostar por un KDE Slimbook aparte de tener un magnífico Slimbook con un serigrafiado que unifica el logo de KDE con el de Slimbook. En esta lista incluyo algunas de las más importantes:

- Porque la Comunidad KDE se ha asegurado que KDE/Plasma funcione perfecto en el portátil creando un OEM para él.

- Porque es la forma más segura de de utilizar KDE.

- Porque ayudas a la Comunidad KDE aportando una pequeña donación económica, que no repercute en el precio. Edito: En otras palabras, al comprar un KDE Slimbook parte del precio va destinado al Proyecto KDE.

- Porque es una instalación limpia de KDE, sin aplicaciones extra que te puedan distraer

- Porque con Discover tienes al alcance cientos de aplicaciones instalables con un simple click.

- Porque el portátil se actualizará al ritmo de KDE Neon, lo cual significa estar siempre a la última.

- Porque existen muchas vías para solucionar de forma directa (SAT de Slimbook, foros de Slimbook, grupo de Telegram de KDE Neon, foro de KDE, etc) los posibles problemas o dudas que aparezcan en el uso diario del portátil.

Y por cierto, no penséis que hago toda esta publicidad porque reciba una compensación económica… la publicidad del margen es voluntaria y no recibo nada por ponerla.

Más información: KDE Slimbook | Tienda Slimbook KDE VI

La entrada KDE Slimbook VI, mejorando el ultrabook de la Comunidad KDE se publicó primero en KDE Blog.

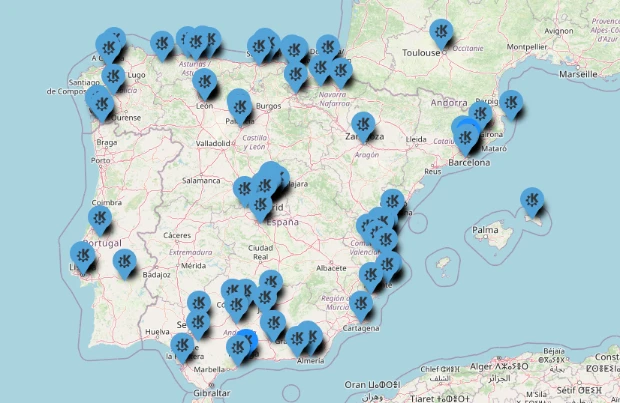

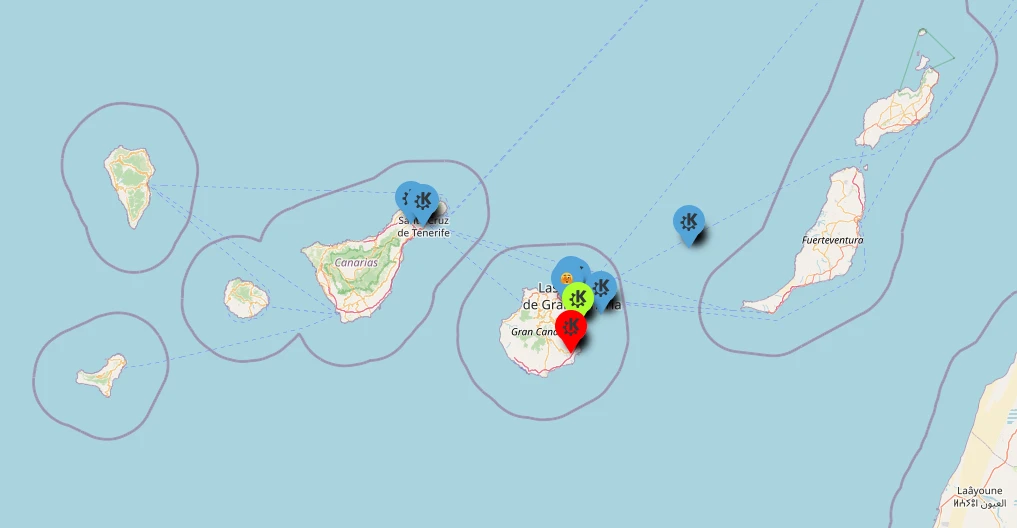

Actualización de septiembre_24 del mapa de usuarios KDE

Hace mucho tiempo publiqué el mapa generado en Google de los usuarios de KDE. Ese mapa era colaborativo y voluntario pero generado sobre Software Privativo. En varias ocasiones pedí que alguien lo cambiara a OpenStreetMap y mis súplicas fueron escuchadas. Ya casi había olvidado este proyecto pero este agosto lo recuperé, publicitándolo en el grupo de Telegram KDE – Cañas y Bravas y parece que el proyecto ha tomado impulso, así que este mes vuelvo a publicitarlo. Así que bienvenidos a la actualización de septiembre_24 del mapa de usuarios KDE que, como vais a ver, se ha llenado un poquito.

Actualización de septiembre_24 del mapa de usuarios KDE

Si vais a ver el mapa de la Comunidad KDE de España marzo 2018, podréis ver una imagen estática de los usuarios que se habían puesto voluntariamente , y digo estática, porque alguien borró (queriendo o sin querer) los «pines» del mapa.

Ese incidente fue comentado en el grupo de Telegram KDE – Cañas y Bravas, y un usuario dijo que trabajaría en ello aprovechando que se debía empezar de nuevo el mapa.

Este compañero de grupo era @wakutiteo y creó, utilizando los servicios de uMap sobre OpenStreetMap el nuevo mapa de la usuarios KDE en España en el que podemos empezar a registrarnos.

En un principio había poca poca gente apuntada (mirad la entrada de junio de 2018) pero poco a poco se ha ido llenando, a pesar de la poca promoción que ha tenido. A ver si a partir de ahora voy dándole más cancha y el mapa crece . De momento pongo la captura de pantalla de este mes de agosto de 2024 y, para ver su evolución, la del mes de septiembre de 2024.

Como vemos, han aparecido muchos más usuarios y alguien, porque no sé quien ha sido, se ha encargado de poner un icono de KDE en cada pin. Todo un detalles. También es destacable que las Islas Canarias han conseguido un crecimiento brutal.

Evidentemente, es voluntario y apuntaros bajo vuestra propia responsabilidad. Os dejo también el mapa incrustado que se irá actualizando poco a poco.

Pincha para ver en pantalla completa

Y también os dejo un vídeo de cómo editar el mapa para poder apuntaros.

¿Qué es Umap?

Básicamente, con uMap puedes crear mapas con capas de OpenStreetMap en un minuto e incrustarlo en tu página web, de código libre. Con uMap puedes realizar las siguientes acciones:

- Elegir las capas de tu mapa

- Añadir PDIs: marcadores, líneas, polígonos…

- Elegir los colores y los iconos de los PDIs

- Gestionar opciones del mapa: mostrar un minimapa, localizar al usuario al cargar…

- Importar por lotes datos geoestructurados (geojson, gpx, kml, osm…)

- Elegir la licencia de tus datos

- Embeber y compartir tu mapa

La entrada Actualización de septiembre_24 del mapa de usuarios KDE se publicó primero en KDE Blog.

La multinacional Hachette contra la cultura que ofrece Internet Archive

Una lista de sitios que debes evitar para no perjudicar los pingües beneficios de la multinacional francesa Hachette

Archive.org es una organización sin ánimo de lucro y un gran recurso en el que se salvaguarda gran cantidad de información útil y cultural, para no permitir que se pierda y ponerla al alcance de todo el mundo de manera libre.

Software, páginas web ya desaparecidas, películas, documentales, documentos sonoros, etc, tienen cabida en Archive.org. (mis propios tutoriales los almaceno en ese sitio).

La multinacional francesa Hachette junto con otras grandes editoriales como HarperCollins, Penguin Random House y Wiley ha demandado a Archive.org porque tal como leemos en The Wired:

archive escanea copias físicas de libros de la biblioteca y permite a la gente sacar las copias digitales como si fueran material de lectura normal en lugar de libros electrónicos.

Lo que infringe la propiedad intelectual.

Así que este blog, comprometido con que las grandes editoriales puedan seguir ganando dinero e impidiendo el acceso a sus libros escaneados, quiere compartir una lista de enlaces que todo lector o lectora de este blog debería evitar, ya que desde ellas podrían descargarse libros en formato digital que coartase los beneficios de las grandes editoriales.

Por favor, evitad descargar libros de Archive.org o desde estos sitos, ya que estaríais violando la propiedad intelectual de las grandes editoriales:

- https://annas-archive.li/

- https://downmagaz.net/

- https://ebook-hunter.org/

- https://forcoder.net/

- https://freemagazines.top/

- https://liber3.eth.limo/

- https://libgen.is/

- https://oceanofpdf.com/

- https://pdfroom.com/

- https://pdfstop.com/

- https://pdfdrive.to/

- https://pdfmagazines.club/

- https://sci-hub.se/

- https://singlelogin.re/

O cualquier otro sitio listado aquí:

Quizás lo próximo sea ir en contra de las bibliotecas municipales, ya que un mismo libro se presta muchas veces, en vez de que esas personas compren muchos libros.

Artículo basado en un toot de Mastodon de Jeff Cutsinger.

Enlaces de interés

- https://es.wired.com/articulos/internet-archive-pierde-apelacion-en-determinante-caso-derechos-de-autor

- https://www.theverge.com/2024/9/4/24235958/internet-archive-loses-appeal-ebook-lending

- https://blog.archive.org/2024/09/04/internet-archive-responds-to-appellate-opinion/

Descoberta a solução para eliminar erros da IA

Texto originalmente traduzido do https://medium.com.

Fonte:https://blog.cubed.run/100-accurate-ai-claimed-by-acurai-openai-and-anthropic-confirm-acurais-discoveries-98fce1ddeb5b

As notícias impressionantes da Acurai de ter descoberto como os LLMs (Modelos de Linguagem de Grande Escala) operam agora são confirmadas por estudos conduzidos pela OpenAI e Anthropic.

Em março de 2024, esta autora publicou “Elimine as Alucinações dos Chatbots — ISTO MESMO!, Elimine-as”. Este artigo fez a audaciosa afirmação de que os LLMs se auto-organizam em torno de Frases Nominais; e que o comportamento dos LLMs pode ser controlado através da manipulação de Frases Nominais. Estudos recentes da Anthropic e da OpenAI agora confirmam empiricamente essas verdades. Esta é uma notícia FANTÁSTICA! Afinal, essas verdades são a base para eliminar as alucinações — sim, eliminá-las.

Modelo de Dominância de Frases Nominais

Em março de 2024, foi apresentado a seguinte a descoberta revolucionária do “Modelo de Dominância de Frases Nominais”: https://www.michaelcalvinwood.net/docs/Relevant-and-Accurate-AI–Public.pdf

This present inventor’s Noun-Phrase Collision Model led to the development of the higher-level Noun-Phrase Dominance Model — the model that is the key to using LLM token prediction to consistently generate factually accurate output. The Noun-Phrase Dominance Model is perhaps best understood from the perspective of another type of neural network — CNNs (Convolutional Neural Networks).

CNNs are often used for image identification. For example, CNNs can be trained to distinguish images of people, pets, boats, etc. CNNs consist of multiple layers of neurons. Remarkable, during training, these layers self-organize themselves. For example, the early layers self-organize around detecting simple patterns such as edges and textures. The latter layers selforganize by combining the information from earlier layers into more complex patterns like shapes — shapes including the recognition of eyes, ears, legs, steering wheels, etc.

No one tells the CNN to do this. Even though CNNs are merely a collection of neurons with probabilistic weights and biases, CNNs automatically self-organize in this manner in order to fulfill the training objective. While much is discussed in the literature regarding the selforganizing nature of CNN neural networks, little if anything is discussed regarding the selforganizing nature of Transformer Neural Networks — the type of neural network used to construct the most popular Large Language Models such as ChatGPT.

This present inventor’s Noun-Phrase Dominance Model states that neural networks self organize around noun phrases during the training of Large Language Models.

emphasiS

O artigo discute então o controle do comportamento do LLM (por exemplo, garantindo respostas 100% precisas) por meio da manipulação de frases nominais enviadas na consulta e passagens em chatbots baseados em RAG.

Estudos da Anthropic e da OpenAI agora confirmam o modelo de dominância de sintagma nominal. LLMs são construídos a partir de múltiplas camadas. Em outras palavras, a entrada (prompt) passa por muitas camadas para gerar a saída.

Cada camada contém muitos neurônios. Cada neurônio tem vários valores que aprendeu durante o treinamento (como pesos e vieses). O modelo de dominância de sintagma nominal diz que os neurônios não operam por conta própria, mas se auto-organizam em torno de sintagmas nominais. Tanto a OpenAI quanto a Anthropic descobriram recentemente que essa é a verdade empírica — a maneira real como os LLMs operam sob o capô.

Conforme relatado pela Axios AI+ em 23 de agosto de 2024:

One way AI researchers are trying to understand how models work is by looking at the combinations of artificial neurons that are activated in an AI model’s neural network when a user enters an input.

These combinations, referred to as “features,” relate to different places, people, objects and concepts.

Researchers at Anthropic used this method to map a layer of the neural network inside its Claude Sonnet model and identified different features for people (Albert Einstein, for example) or concepts such as “inner conflict.”

They found that some features are located near related terms: For example, the “inner conflict” feature is near features related to relationship breakups, conflicting allegiances and the notion of a catch-22.

When the researchers manipulated features, the model’s responses changed, opening up the possibility of using features to steer a model’s behavior.

OpenAI similarly looked at a layer near the end of its GPT-4 network and found 16 million features, which are “akin to the small set of concepts a person might have in mind when reasoning about a situation,” the company said in a post about the work.

Bolded

- Primeiro, observe que a Anthropic e a OpenAI agora confirmam nos testes que os neurônios de fato se auto-organizam, exatamente como o Modelo de Dominância Substantiva-Frase declarou.

- Segundo, observe que a auto-organização não é em torno de verbos, adjetivos, advérbios, etc. Em contraste gritante, os neurônios se auto-organizam em torno de “lugares, pessoas, objetos e conceitos”. Em outras palavras, os neurônios se auto-organizam em torno de frases nominais — assim como o Modelo de Dominância Frase-Nome declarou.

- Terceiro, os agrupamentos de sintagmas nominais (ou seja, características) agrupam “termos quase relacionados”, afirmando a existência de Rotas de Frases Nominais — assim como o Modelo de Dominância de Frases Nominais declarou.

- Quarto, observe que a Anthropic e a OpenAI descobriram que a manipulação de frases nominais pode ser usada para “orientar o comportamento de um modelo” — assim como o Modelo de Dominância de Frases Nominais declarou.

Elimine alucinações — sim, IA SEM ERRO!

Esta é uma notícia INCRÍVEL! Afinal, o Modelo de Dominância de Frases Nominais é a chave para eliminar alucinações.

No entanto, a comunidade de pesquisa de alguma forma ignorou este modelo — ao mesmo tempo em que continua a proclamar que as alucinações são um problema intratável.

Desde o artigo de março de 2024, FOI DEMONSTRADO no mundo real como documentar o Modelo de Dominância de Frases Nominais e explica como esta é a chave para construir chatbots 100% precisos e livres de alucinações

. O Modelo de Dominância de Frases Nominais é real. E também a solução para finalmente eliminar as alucinações de uma vez por todas. Você pode construir chatbots 100% precisos… hoje mesmo.

Member

Member baltolkien

baltolkien